车联网面临的诸多安全挑战

车辆与环境的连接日趋增加;这会为驾驶员带来众多方面的改进,像半自动或全自动驾驶,有助于防止许多严重的交通事故。其他环境信息有助于改善驾驶行为,并降低油耗。此外,基于对车辆的永久无线接入,全新的商业模式正在兴起。譬如,远程软件升级,从而可以避免代价高昂的召回活动,而与此同时,支持在线服务和道路收费控制。不过,另一方面,外部接入车辆会加剧设备操纵和网络犯罪的风险。现代微控制器解决方案使安全系统成为可能,能保护个人数据,并确保路上人员的生命安全。

本文引用地址:http://www.amcfsurvey.com/article/277637.htm将来,车对车(C2C)和车对基础设施通信(C2I)将能改善道路交通的安全和效率。譬如,可以提醒驾驶员在其行驶路线上发生的道路损坏或意外事故。可利用通过射频接口进行的远程诊断,及时通知已有的必要服务措施。不过,这个过程中会交换像位置和速度这样的敏感数据。必须保护这种数据的完整性。迄今为止,尚未解决谁实际拥有这些数据的问题,并且与此同时,如果这是个人数据,会根据适用的数据保护法受到明显更严格的限制。

专门的安全措施

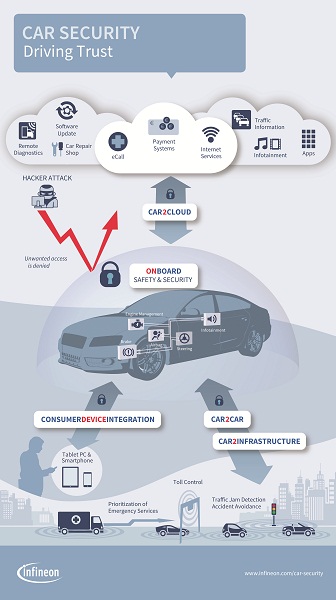

现今,汽车已经是名副其实的计算机网络。联网车辆的系统能在不同方向和不同层面上支持通信。一方面,支持车载通信,能实现车辆内部各种控制单元之间的信息交换,像仪表盘和发动机控制装置或有关安全的单元,如转向和制动。通过利用对外通信,驾驶员可受益于交通拥堵识别和事故预防功能。反过来,与云的连接会挖掘出新的可能性,如,现场软件升级、远程诊断、紧急呼叫(eCall)、支付系统、互联网服务,但也涉及信息娱乐、交通信息和应用等。

因此,未来的联网车辆处于有着不同可能性的一个“通信外壳”内,而它也有导致潜在操纵的诸多接口和网关。因此,需要在车辆内部和与外界的接口中布设全面的安全架构。汽车行业尚不存在兼顾功能安全和信息安全两方面的整体方法。除根据ISO 26262标准确保必要功能安全的已有措施外,需要实施专门的软硬件措施来保护相关数据。

安全通信

由于汽车的连接性日趋增加,所以可能发生无需实际接触到汽车的远程攻击。借助于可信平台模块(TPM),与外界的通信可确保安全。

譬如,TPM可集成到往往与信息娱乐系统连接的通信控制单元。通过与制造商的服务器建立安全连接,并验证系统的完整性,TPM能增强通信单元的信心。相应地,TPM可以在道路上使用,譬如,以保护软件升级。由于密钥保密在该流程中至关重要,所以,TPM可通过安全认证的密钥存储予以保护。此外,TPM还有一个优势就是实施了安全标准,如在借记卡支付领域使用多年的安全标准。

安全的车载通信

对车载通信的安全解决方案的要求多种多样。它们必须十分可靠,满足对实时性能的高要求,同时经济实惠,并兼容现有的总线标准。

支持安全车载通信的系统通常旨在防止两种威胁。

首先,系统必须受到保护,防止未经授权的硬件被带入网络,譬如,其目的是为提升性能。

其次,必须防止有针对性的操纵现有控制单元,其中黑客会成功访问电子控制单元(ECU),譬如,能由此通过总线发送或篡改消息。进行这种攻击的动机从常见的盗窃犯罪(防盗)到针对乘客生命和身体的针对性攻击等,不一而足。

AURIXTM系列微控制器,包含硬件安全模块,譬如,能借助于高性能的随机数发生器在硬件中产生认证码。

通过紧急呼叫(eCall)实现移动连接

如果发生事故,eCall系统会自动将位置及其他重要数据传输给救援服务机构。在欧盟,到2017年将强制配备eCall。在实施eCall时,SIM卡(用户身份识别模块)是汽车与电信网络二者之间的互连要素。为此,SIM卡必须符合汽车行业的高质量标准与移动网络运营商的高安全要求。

为增强灵活性和改进客户服务,譬如在出国时,汽车制造商在未来将能改换移动通信运营商。对于SIM卡的安全要求也在随着这项技术的引入而增加,因为移动通信运营商必须将秘密访问数据传输到他们没有购买并因此在其控制之外的SIM卡上。另外,移动通信运营商必须对汽车制造商使用的SIM卡的安全性有信心。这就是为什么他们会要求由独立的第三方根据“通用准则”标准针对这些产品进行安全评估。因此,对于SIM卡规范,需要使用安全控制器,这是GSMA(GSM协会,)和ETSI(欧洲电信标准协会,)所规定的。

尽管eCall将改进事故发生后的快速处理,但Car2Car通信可以确保安全、高效的道路交通。保护驾驶员的隐私和网络的完整性是这方面的主要安全要求。安全认证的安全控制器,如SLI 97系列安全控制器,能借助于加密程序和编码材料在该应用中实现有效保护。

可靠的身份认证

可靠的身份认证是汽车安全系统的一个重要方面。最知名的应用是电子防盗系统用作防盗保护的核心组件。其中,身份认证发生在车辆的点火钥匙和一个或多个电子控制单元之间。不过,车辆内也使用身份认证。示例就是ECU组件保护,以识别并非制造商设计的ECU更换。

由于德国在20世纪90年代末广泛引入电子防盗系统,盗车的统计数据显著下降,尽管如此,这种趋势却在过去几年陷入停滞或发生逆转。除不适合的、部分专有的和过时的加密方法外,缺乏安全密钥存储是主要原因之一。在汽车电子设备中更深程度地集成安全系统可作为一个解决方案。

32位微控制器及集成式硬件安全模块(HSM),正如英飞凌的AURIX产品系列所提供的,有助于其本身达到这个目的。除高性能CPU具备用于存储加密密钥和唯一用户标识符的访问受限特殊内存以外,这就需要AES-128这样的高效加密程序和指定硬件来产生随机数。

结语

电子设备在增强安全性方面起着决定性作用。像制动或转向单元这类重要安全部件的潜在或实际故障,必须自行识别并予以解决,其目的是保护车辆和乘客免受损坏及伤害。与此同时,比以往更大的作用可归于信息安全。车辆与外界的连接越来越多,随之而来的是黑客攻击电子控制设备的风险更高,如用于发动机或制动的电子控制设备。因此,必须保护与安全相关的所有功能的数据完整性。为此,如今已推出高性能微控制器和独立的安全部件。

半导体为车联网提供更多安全保障

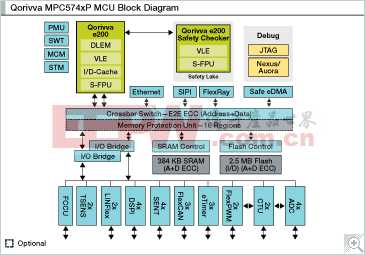

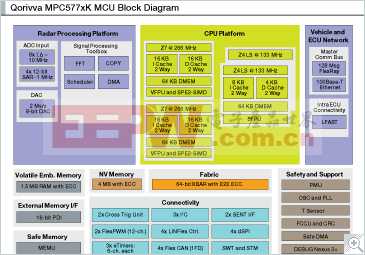

各种现代的半导体解决方案可用于在联网车辆中实施必要的安全功能:带特殊安全模块的高性能微控制器,专用的安全控制器,以及TPM安全元件。譬如,通过这种方式,AURIX产品系列的32位微控制器可以提供功能块,如“安全硬件扩展”(SHE)或“硬件安全模块”(HSM)。通过消息的电子签名或完整加密,HSM 可以接手与其他微控制器的安全通信。此外,HSM可用于安全启动微控制器。

像安全控制器或配备TPM功能的控制器这样的独立式硬件解决方案,提供了从智能卡行业到汽车行业的成熟专业知识。关键数据、组件和IP可以通过这种方式予以保护。借助可扩展的产品,用户能在安全级别与成本之间做出最佳权衡。通过利用标准化的功能块和组件,而不是专有解决方案,可以最大限度降低风险。

联网的车辆支持在不同方向和在不同层面上进行通信。反过来,这也会带来很多的黑客攻击的可能性。一个始终如一的安全理念几乎是不可行的。因此,需要特定、有效且基于标准的安全解决方案作为应对措施。

负离子发生器相关文章:负离子发生器原理

评论